- Регистрация

- 8 Янв 2019

- Сообщения

- 527

- Реакции

- 71

- Баллы

- 118

[SIZE=13.5pt]Приветствую хакеры! Сегодня речь пойдет об утилите ( [/SIZE][SIZE=13.5pt]популярного скрипта MDK4 )[/SIZE]

[SIZE=13.5pt]Начинаем ![/SIZE]

[SIZE=13.5pt]1) Первым делом мы обновляем список пакетов, введя в терминале «apt update».[/SIZE]

[SIZE=13.5pt]2) Убиваем процессы, которые могут нам помешать включить Airdump.[/SIZE]

[SIZE=13.5pt]3) Переводим карточку в режим монитора.[/SIZE]

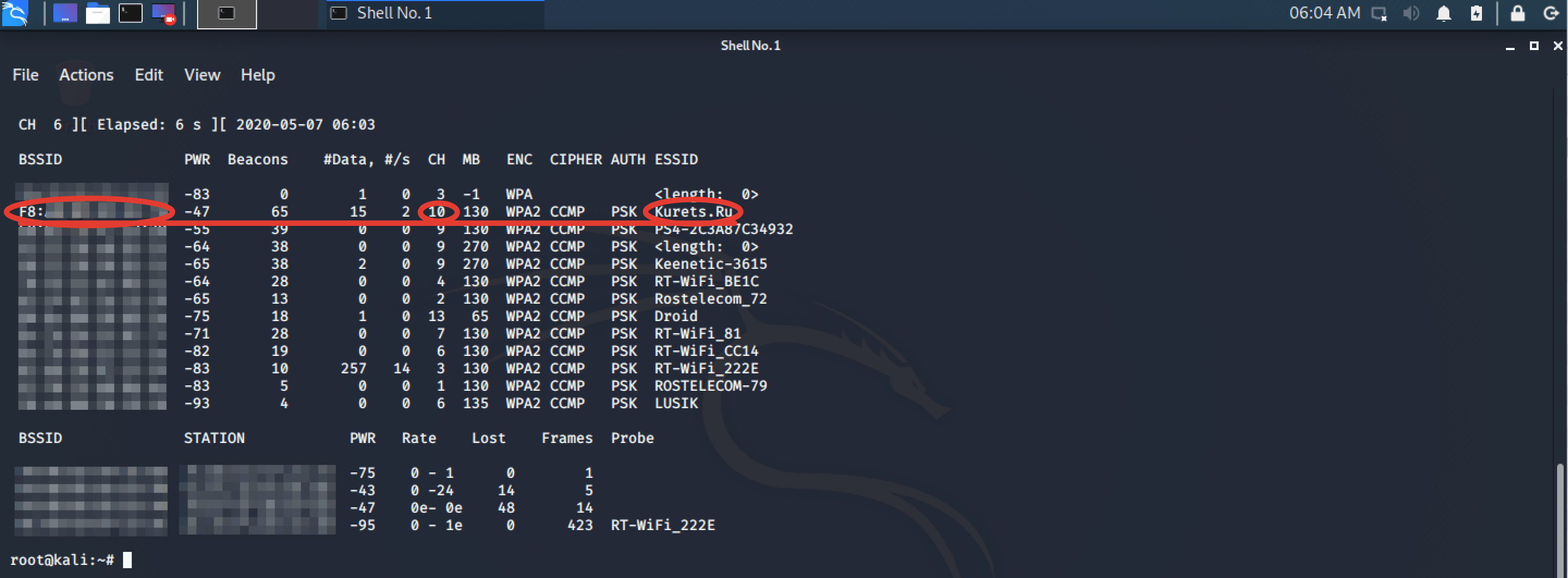

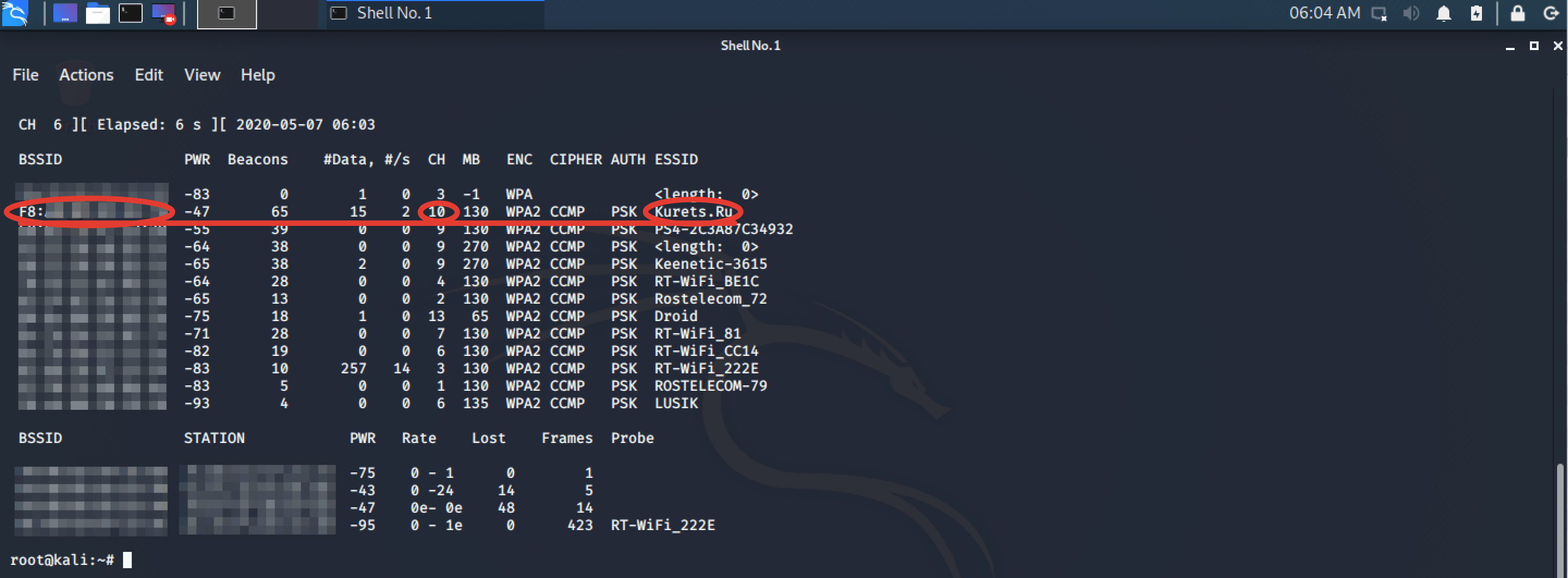

[SIZE=13.5pt]4) Запускаем сканер ближайших сетей. Больше он вряд ли найдёт.[/SIZE]

[SIZE=13.5pt]Тормозим, нажав CTRL+C. И фиксируем где-нибудь. Канал, MAC-адрес и имя вафли, если нам точно известен владелец злополучной точки. Я, естественно в обучающих целях буду показывать всё на своей.[/SIZE]

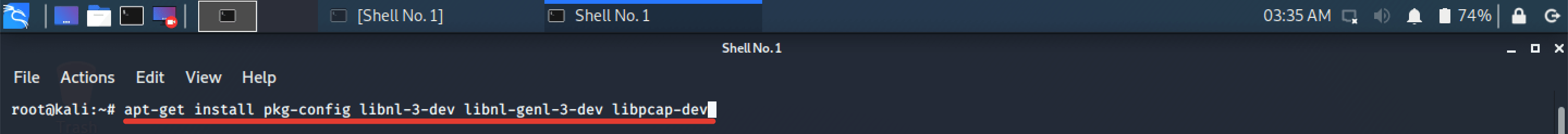

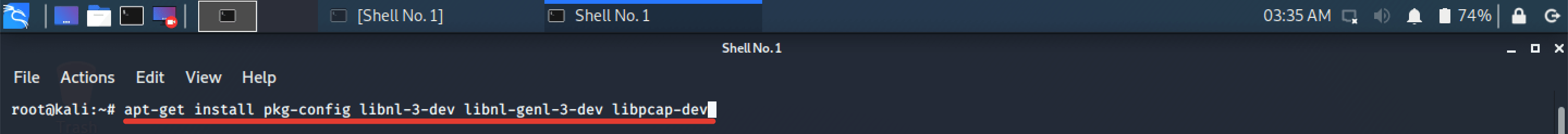

[SIZE=13.5pt]5) Открываем новое окно терминала и вводим команду, устанавливающую все доп. пакеты необходимые для корректной работы MDK.[/SIZE]

[SIZE=13.5pt]6 ) Копируем с гитхаба сам скрипт.[/SIZE]

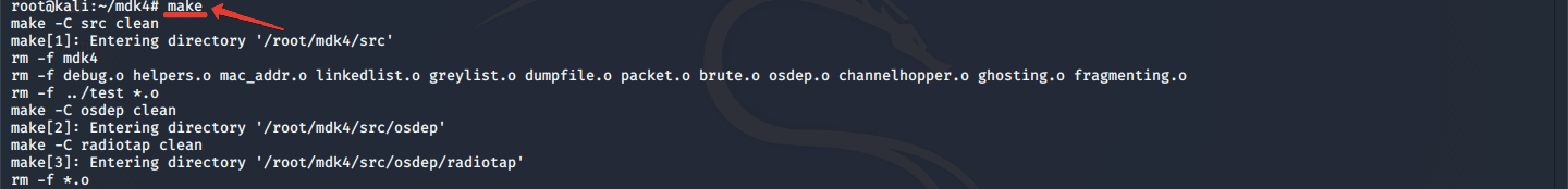

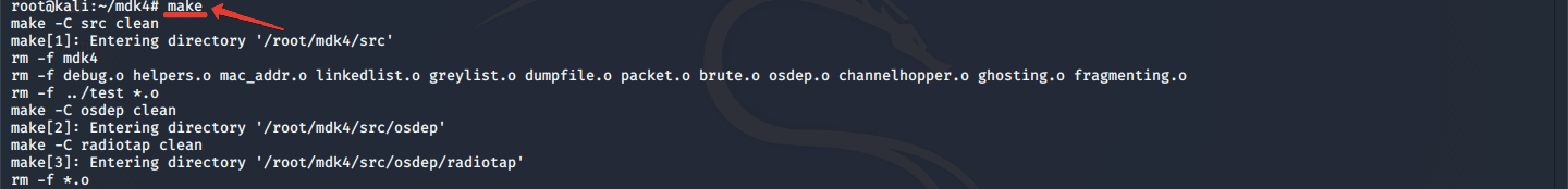

[SIZE=13.5pt]7 ) И переходим в папку с его содержимым для дальнейшей работы.

Вводим «make» для запуска процедуры компиляции приложухи из исходного кода.[/SIZE]

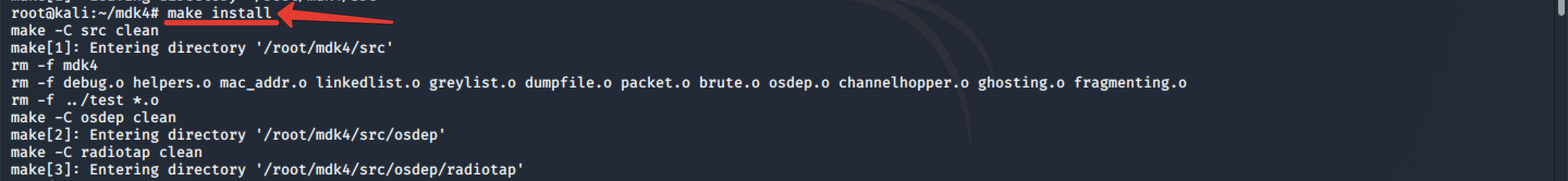

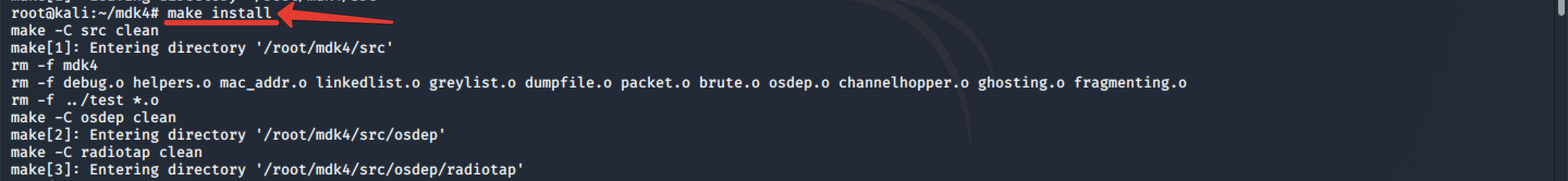

[SIZE=13.5pt]8 ) И дождавшись завершения процесса инсталлим сам скрипт в систему.[/SIZE]

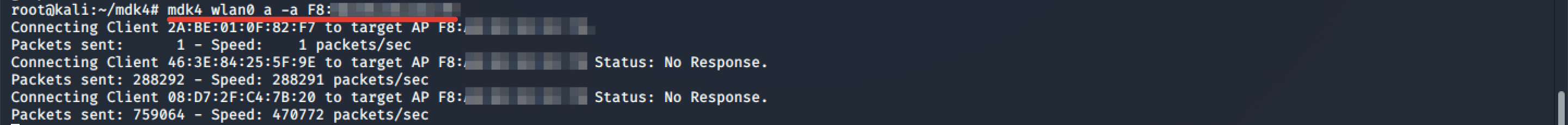

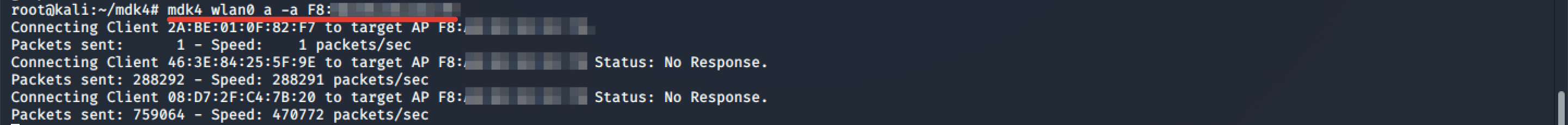

[SIZE=13.5pt]Теперь можно запускать. Сейчас я покажу вам 3 действующих варианта DOS-атаки. Запускаем скрипт с ключом a и указываем ему конкретный MAC-адрес точки доступа. Без этого данный модуль, отвечающий согласно документации за отказ в обслуживании аутентификации, работает неверно. Да и с ним признаться тоже не наносит особого вреда.[/SIZE]

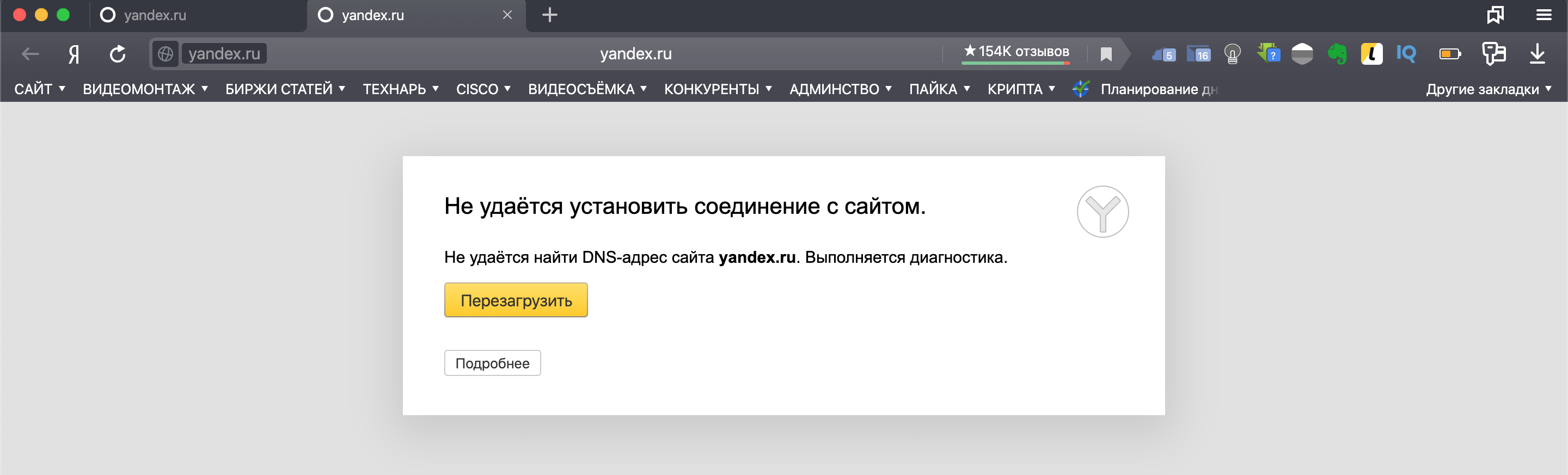

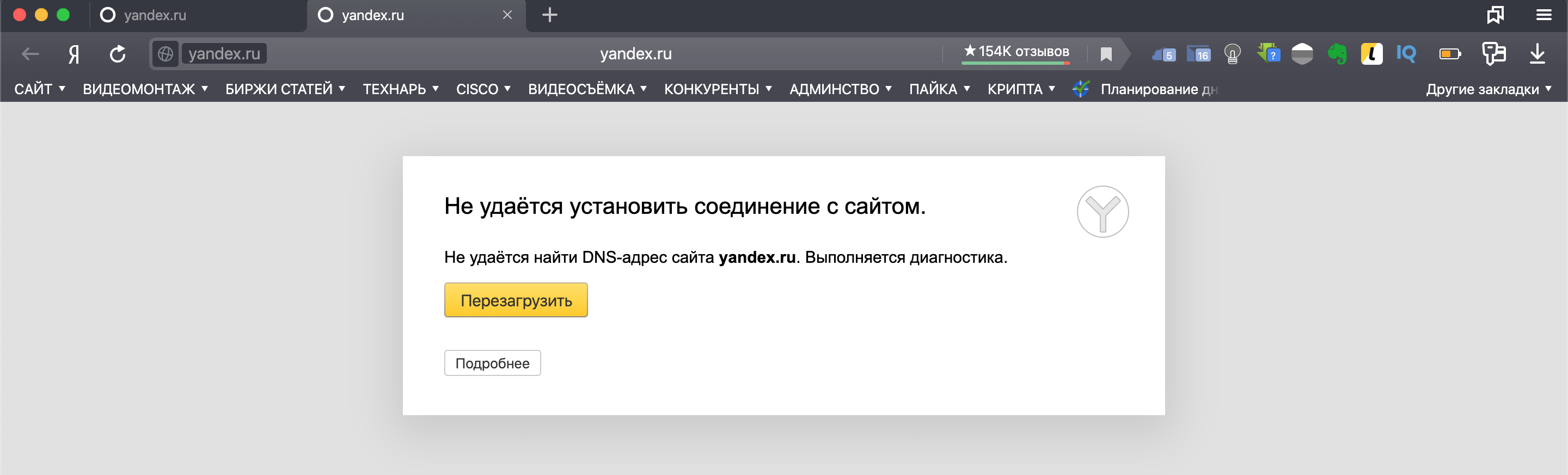

[SIZE=13.5pt]Во-первых, атака длится очень долго, а во-вторых, её результатом становится только возрастание ping’а на всех устройствах, и как итог, дикий затуп при загрузке страниц.[/SIZE]

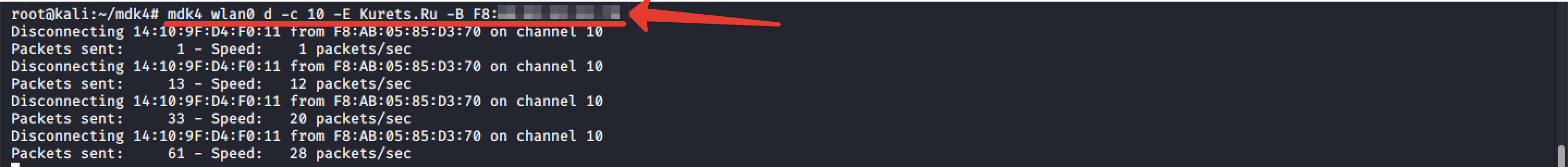

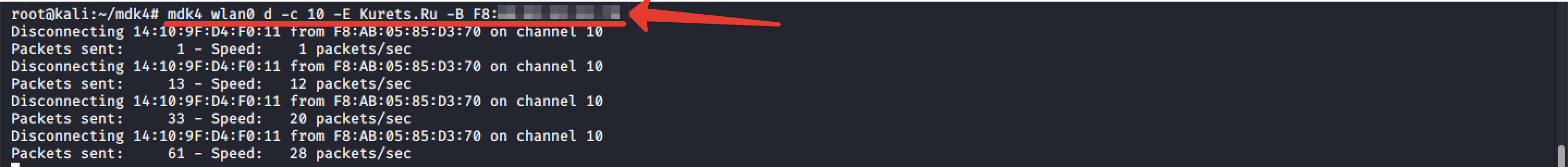

[SIZE=13.5pt]Гораздо лучше себя показывает атака типа D. Она раскидывает пакеты деаутентификации и деассоциации на все устройства, подключенные к точке. В результате через некоторое время, девайсы в прямом смысле отваливаются от точки и не могут к ней подключиться.[/SIZE]

[SIZE=13.5pt]Теперь вводим вот такую команду (комментировать не буду что она значит)[/SIZE]

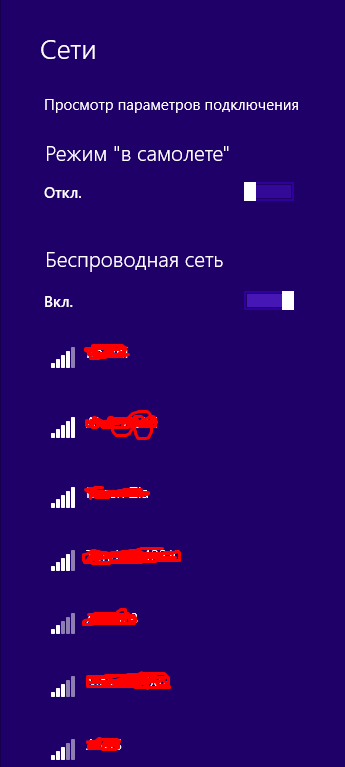

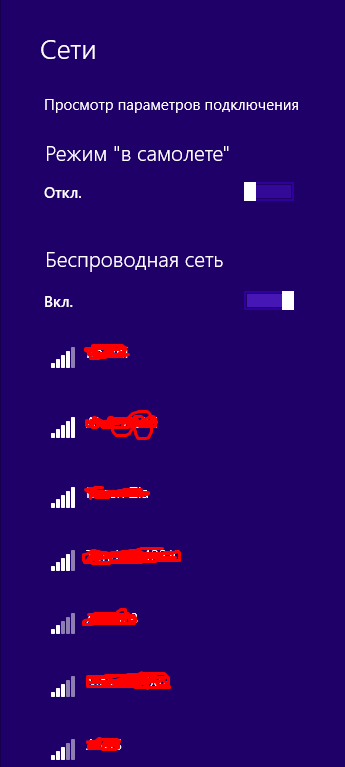

[SIZE=13.5pt]Я тестил его дважды. На разных устройствах. И могу заверить, он срабатывает практически моментально. WiFi ложится буквально на глазах.[/SIZE]

[SIZE=13.5pt]На компе отрубилось спустя 5 сек после запуска скрипта! [/SIZE]

[SIZE=16pt]Вся информация предоставлена лишь для ознакомления и не призывает к действиям. Автор не несет ответственности за использование этой информации.[/SIZE]

[SIZE=13.5pt]Начинаем ![/SIZE]

[SIZE=13.5pt]1) Первым делом мы обновляем список пакетов, введя в терминале «apt update».[/SIZE]

[SIZE=13.5pt]2) Убиваем процессы, которые могут нам помешать включить Airdump.[/SIZE]

[SIZE=13.5pt]3) Переводим карточку в режим монитора.[/SIZE]

[SIZE=13.5pt]4) Запускаем сканер ближайших сетей. Больше он вряд ли найдёт.[/SIZE]

[SIZE=13.5pt]Тормозим, нажав CTRL+C. И фиксируем где-нибудь. Канал, MAC-адрес и имя вафли, если нам точно известен владелец злополучной точки. Я, естественно в обучающих целях буду показывать всё на своей.[/SIZE]

[SIZE=13.5pt]5) Открываем новое окно терминала и вводим команду, устанавливающую все доп. пакеты необходимые для корректной работы MDK.[/SIZE]

[SIZE=13.5pt]6 ) Копируем с гитхаба сам скрипт.[/SIZE]

[SIZE=13.5pt]7 ) И переходим в папку с его содержимым для дальнейшей работы.

Вводим «make» для запуска процедуры компиляции приложухи из исходного кода.[/SIZE]

[SIZE=13.5pt]8 ) И дождавшись завершения процесса инсталлим сам скрипт в систему.[/SIZE]

[SIZE=13.5pt]Теперь можно запускать. Сейчас я покажу вам 3 действующих варианта DOS-атаки. Запускаем скрипт с ключом a и указываем ему конкретный MAC-адрес точки доступа. Без этого данный модуль, отвечающий согласно документации за отказ в обслуживании аутентификации, работает неверно. Да и с ним признаться тоже не наносит особого вреда.[/SIZE]

[SIZE=13.5pt]Во-первых, атака длится очень долго, а во-вторых, её результатом становится только возрастание ping’а на всех устройствах, и как итог, дикий затуп при загрузке страниц.[/SIZE]

[SIZE=13.5pt]Гораздо лучше себя показывает атака типа D. Она раскидывает пакеты деаутентификации и деассоциации на все устройства, подключенные к точке. В результате через некоторое время, девайсы в прямом смысле отваливаются от точки и не могут к ней подключиться.[/SIZE]

[SIZE=13.5pt]Теперь вводим вот такую команду (комментировать не буду что она значит)[/SIZE]

[SIZE=13.5pt]Я тестил его дважды. На разных устройствах. И могу заверить, он срабатывает практически моментально. WiFi ложится буквально на глазах.[/SIZE]

[SIZE=13.5pt]На компе отрубилось спустя 5 сек после запуска скрипта! [/SIZE]

[SIZE=16pt]Вся информация предоставлена лишь для ознакомления и не призывает к действиям. Автор не несет ответственности за использование этой информации.[/SIZE]